Cisco Meraki: una soluzione di networking gestita al 100% nel cloud

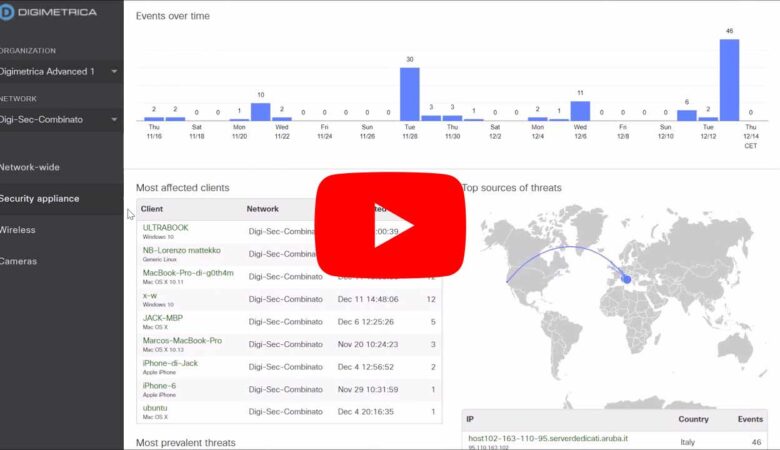

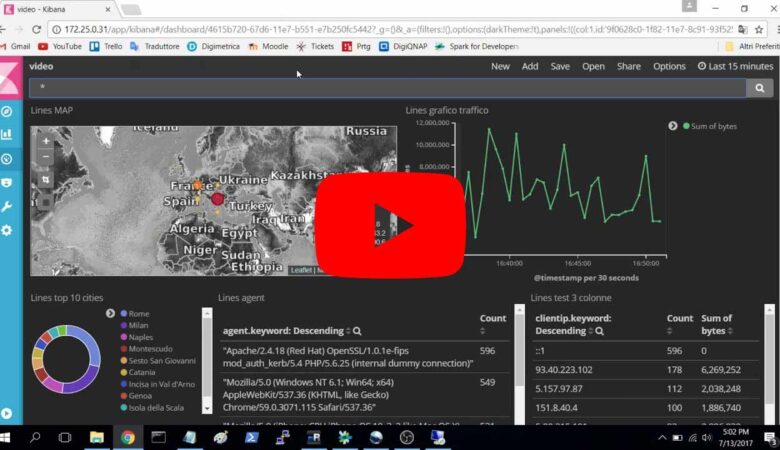

Il mondo dell’informatica come lo conoscevamo stà cambiando molto rapidamente e sempre più servizi oggi sono cloud-based. Le soluzioni Cisco Meraki coprono un ventaglio di prodotti quali Switching, Wireless, EMM, Security e comunicazione tutti gestiti in modo centralizzato da cloud. Le soluzioni Cisco Meraki sono caratterizzate dalla semplicità, è possibile attivare e configurare reti e […]