Cisco Umbrella e lo strano caso WannaCry!

Il Ransomware WannaCry sembra poter essere meno pericoloso dopo che il contagio è stato bloccato da un 22enne che ha registrato il sito/dominio unknown a cui puntava il malware. – https://usat.ly/2rcRSOP

Ugualmente vogliamo ripercorrere la storia di WannaCry e proporre delle importanti raccomandazioni per i prossimi giorni.

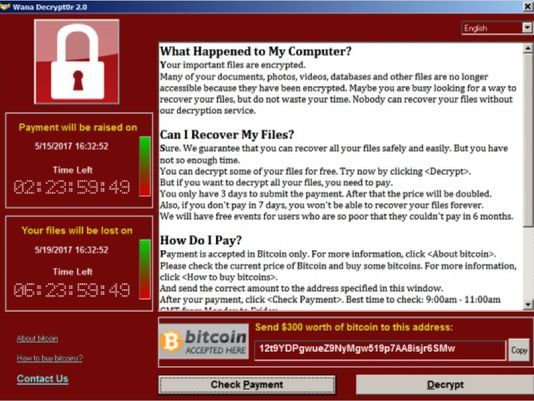

Wannacry è un Ransomware che fa leva su una vulnerabilità sistemica, EternalBlue vulnerability (CVE-2017-0144) di Microsoft Windows.

Microsoft ha rilasciato una patch lo scorso Marzo MS17-010 – Critical

https://technet.microsoft.com/en-us/library/security/ms17-010.aspx per consolidare gli OS.

Il cosiddetto “kill switch” del ransowmare “wannacry” è stato scoperto da un ricercatore che ha usato tecnologia Cisco Umbrella ed Investigate:

https://www.malwaretech.com/2017/05/how-to-accidentally-stop-a-global-cyber-attacks.html

In questo blog è evidenziata la dashboard Investigate dove possiamo leggere che:

Utilizzando Cisco Umbrella, possiamo effettivamente vedere il volume di query nel dominio prima della mia registrazione, che mostra la campagna iniziata alle 8:00 UTC.

È ovviamente importante upgradare tutti i sistemi Microsoft con la patch per proteggere le workstations non ancora impattate.

Come possiamo essere di aiuto nelle prossime ore :

i nostri “Security consultant” sono in grado effettuare efficaci Vulnerability Assessment e scrutinare tutti i sistemi non solo relativamente a questa problematica ma anche rispetto ad altre ben note situazioni che potrebbero essere dormienti nelle infrastrutture (non solo CISCO).

Da un punto di vista prodotti la Suite Cisco e’ certamente in grado di rilevare Advanced Malware di questa tipologia nel momento in cui si manifestano isolando la workstation ed evitando che l’attacco si propaghi.

Ecco lato servizi e prodotti una sintesi delle nostre soluzioni:

Cisco Advisory Services:

Questo servizio offre a tutti i nostri clienti un efficace Service Level Agreement relativo a Strategy and Planning e Tabletop in caso di attacchi. I nostri clienti non devono pagare alcuna fee per servizi di analisi forensica in caso di breech e laddove dovessero scegliere di avere con noi un servizio produttivo hanno diverse opzioni fra cui scegliere:

Key points del servizio di: IR Readiness & Retainer

- Service Level Agreements 4hrs by phone; 24hrs in-transit

- Coverage for 12-months via the Retainer

- 160 included hours

- 24x7x365 access to consultants during an Emergency

- Threat Intelligence Enrichment via Cisco Talos

- Included access to Cisco Technology (AMP, Umbrella, StealthWatch, etc.) as required

- Dedicated IR Consultants

- Optional Proactive Services:

- Readiness Assessments (Incident Preparedness, Response Readiness)

- IR Exercises (Table Tops, Simulated incidents, Purple Team, and Adversary Emulation)

- Proactive Threat Hunts, also known as Compromise Assessments

- Monthly Update email and account status

– CMPA (Cyber Maturity Program Assessment):

Questo servizio offre un assessment completo dello stato attuale di maturità della difesa della infrastruttura aziendale garantendo pie di 40 controlli trasversali di: persone, processi, tecnologie. Questo servizio è fondamentale per le organizzazioni aiutandole ad identificare il gap di sicurezza e suggerendo rimedi e azioni pratiche per raggiungere i coretti livelli di maturità.

Soluzioni tecnologiche per la prevenzione dei Malware avanzati:

– AMP for Network, Endpoint, Web ed e-mail security- Advanced Malware Protection opera con lo scopo di prevenire la execution del malware utilizzato dagli attaccanti.

– Cloudlock: Previene attacchi avanzati che vogliamo comprometter utenti, dati ed applicazioni nel Cloud

– Cloud Web Security e WSA: prevengono da accessi a siti maliziosi identificando il malware utilizzato in questi attacchi

– Email Security-previene l’uso delle mail nella conduzione di attacchi avanzati

– Network Security- NGFW, NGIPS sono estremamente efficaci contro i cyberattacks utilizzando metodi basati su “signatures” e zero days techniques

– Threat Grid: (sandbox)

– Umbrella: previene la risoluzione dei domini associati ad attività malevole.

nicola lanzolla

16 Maggio 2017Network as a Sensor: WannaCry si può bloccare semplicemente a livello di Switching…basta avere la tecnologia giusta. La rete si accorge dello spike di traffico verso un certo DNS e lo blocca subito!!!