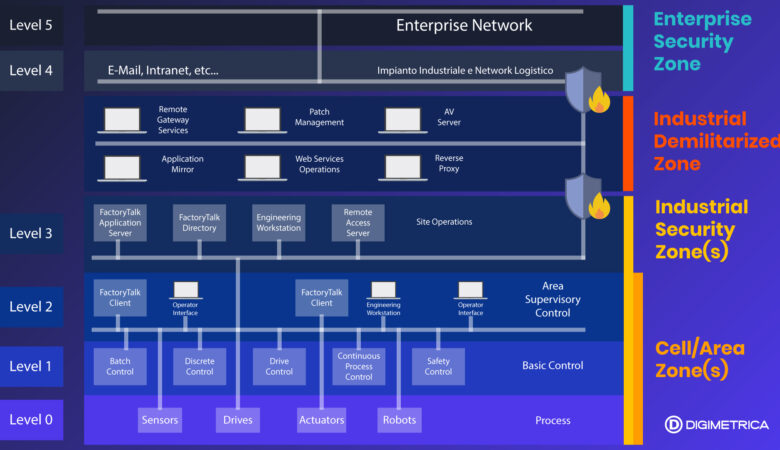

Sicurezza informatica dei sistemi industriali

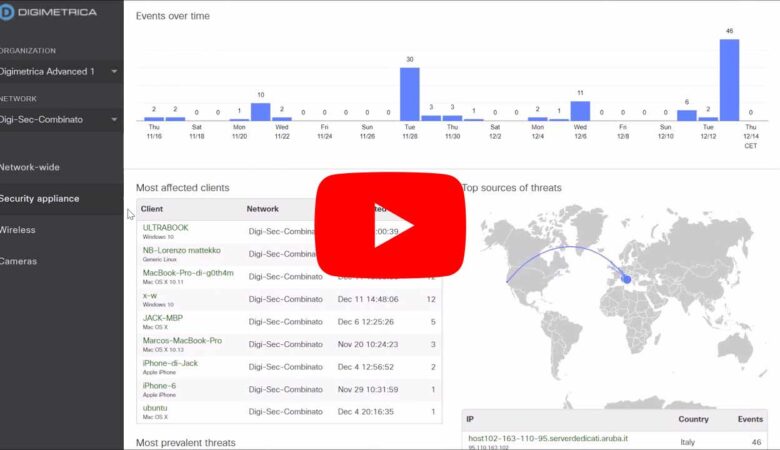

La regola che ogni sistema o apparecchiatura connessa ad una rete è esposta a rischi vale anche per l’Operational Technology (OT), fra cui tutti i sistemi di controllo industriale (ICS). I dati ci indicano che in Italia c’è una bassissima consapevolezza dei rischi a cui è sottoposto un impianto industriale non protetto: Il 40% dei […]